セキュリティ– tag –

-

ディザスタリカバリとは何か?事業継続マネジメントの概念

ディザスタリカバリの概要 ディザスタリカバリとは ディザスタリカバリ(英語:disaster recovery)とは、事業継続マネジメントにおける概念のひとつです。日本語にすると分かりにくいのですが、英語を見てみると"disaster"と"recovery"、つまり「災害」か... -

情報セキュリティマネジメントで使えるJIS Q 27001:2014の知識

JIS Q 27001:2014の概要 JIS Q 27001:2014は情報セキュリティマネジメントシステム(ISMS)に要求される事項を規定しています。 トップマネジメントが担う役割 JIS Q 27001:2014ではトップマネジメントはISMSの有効性に寄与するように人々を指揮し、支援す... -

Saml認証とは何か?シングルサインオンの認証方法をケルベロス認証との違いを含めて解説

Saml認証の概要 Saml認証とは「Security Assertion Markup Language認証」の略称で、シングルサインオンを可能にする認証方法です。「サムル認証」と呼びます。2002年に国際的な標準化団体である「OASIS」からユーザー認証の標準規格として策定され、2005... -

サニタイズとは何か?クロスサイトスクリプティングを防ぐ方法

サニタイズの概要 サニタイズは主にWeb上で行う処理のことで、サイバー攻撃につながるような文字を無効化することを指します。英語ではもともと「消毒する」「無害化する」という意味があり、特別な文字を一般的な文字列に変換することで、脅威や危険性を... -

IPレピュテーションとは何か?メールの到達率に関わる仕組みを解説

IPレピュテーションの概要 IPレピュテーションとは、IPアドレスの評判をもとにスコアリングして、通信を許可するかどうか判断する仕組みのことをいいます。レピュテーション(Reputation)とは「評判」という意味の言葉ですので、直訳すれば「IPの評判」と... -

デジタルフォレンジックとは何か?

デジタルフォレンジックとは? フォレンジック(forensic)という単語を直訳すると「法廷の」「法的に有効な」という意味になります。デジタルフォレンジックとは、主に情報漏洩や不正アクセスなどのコンピュータ犯罪の際に、法的証拠を見つけるための技術... -

ディレクトリトラバーサル攻撃とは何か?その特徴と対処法を解説

ディレクトリトラバーサル攻撃の概要 ディレクトリトラバーサル攻撃とは、コンピューターへの攻撃手段の一つで、ブラウザからファイル名を入力して表示させるようなWebアプリケーションに対して、ファイルパスを書き換えることで通常では参照できないファ... -

スニファとは何か?障害分析にもデータの傍受にも使われる技術

スニファの概要 スニファ(Sniffer)とは、一般的にネットワーク上を流れているパケットをモニタリングするハードウェアまたはソフトウェアのことです。スニファを使用してトラフィック調査やパケットを分析することで、通信障害の原因を突き止めることが... -

サンドボックスとは何か?リスクを抑えてセキュリティをチェックするための手法

サンドボックスの概要 サンドボックスとは、直訳すると「砂場」「砂箱」という意味になります。「砂場」や「砂箱」が砂が飛び散らないように隔離された環境であるのと同じように、コンピューター上に仮想空間を設けて外部から隔離された領域でプログラムを... -

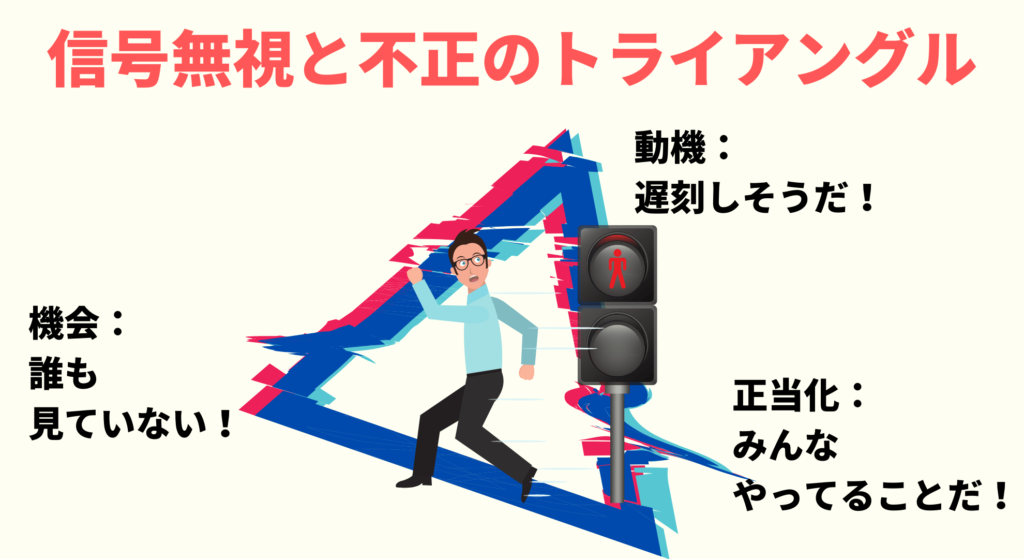

不正のトライアングルとは何か?セキュリティインシデントが発生するメカニズムを解説

最近は企業の不祥事が報じられることが多くなりましたが、なぜ不正というものは発生してしまうのでしょうか。その原因を不正のトライアングルでひも解きます。 不正のトライアングルの概要 「不正のトライアングル」とはアメリカの組織犯罪研究者であるド... -

JIS Q 27000は何を知っていればよい?「機密性・完全性・可用性」などの用語定義と過去問攻略

情報処理技術者試験(基本情報、応用情報、情報セキュリティマネジメントなど)で頻出の規格「JIS Q 27000」。ISO/IEC 27000シリーズの日本語訳であり、情報セキュリティの「辞書」のような存在です。 試験対策として重要なのは、改定の歴史を覚えることで... -

シングルサインオンとは何か?フェデレーション方式・SAML認証方式・エージェント方式・リバースプロキシ方式

シングルサインオンの概要 シングルサインオンとは、1組のID・パスワードで認証を行うだけで、複数のアプリケーション・クラウドサービス・Webサービスにログインできる仕組みのことです。近年はパソコンやスマートフォンの普及により、個人や企業を問わ...